3 erreurs à éviter pour générer des revenus récurrents en IT

🔍 Pourquoi les revenus récurrents sont essentiels pour les prestataires IT

Un modèle plus prévisible et plus rentable

Dans un secteur en perpétuelle évolution comme celui de l’IT, les modèles traditionnels de vente ponctuelle montrent rapidement leurs limites. Les revenus récurrents, issus d’abonnements mensuels ou annuels, offrent aux prestataires IT une visibilité financière accrue et une stabilité bienvenue.

Contrairement aux ventes one-shot, le revenu récurrent permet d’assurer une prévision fiable du chiffre d’affaires, de planifier les investissements à moyen terme et de renforcer la valorisation de l’entreprise.

La transformation des ventes ponctuelles en revenus durables

La tendance est claire : les modèles par abonnement (SaaS, MSP, infogérance, services managés) s’imposent dans le paysage IT. Passer d’une logique de vente à court terme à une logique de partenariat sur la durée exige toutefois un repositionnement stratégique.

Cela passe par l’éducation des clients, la création d’offres pérennes, la mise en place de processus automatisés et le choix de solutions techniques fiables comme Avast Business.

Les revenus récurrents ne sont pas un simple « bonus » pour les prestataires IT : ils constituent la clé de voûte d’un modèle d’affaires solide, scalable et durable.

⚠️ Erreur n°1 : Négliger la stratégie de valeur sur le long terme

Vendre un produit au lieu de vendre une solution

Beaucoup de prestataires IT se contentent encore de vendre des licences logicielles ou des services isolés. Pourtant, un client n’achète pas un antivirus : il achète la sécurité, la tranquillité, la protection de ses données et la continuité de son activité.

Passer d’une approche centrée sur le produit à une approche orientée solution permet de créer plus de valeur, de justifier un abonnement et de se différencier de la concurrence.

Penser “fonctionnalités” au lieu de “résultats”

Il est facile de tomber dans le piège technique : mettre en avant les caractéristiques d’un logiciel (nombre de postes couverts, pare-feu intelligent, sandboxing, etc.). Mais le client final, lui, veut savoir : « Comment ça va protéger mon entreprise ? Que vais-je gagner ? Qu’est-ce que ça me coûte si je ne l’ai pas ? »

Une bonne stratégie de vente récurrente IT se construit donc sur la promesse de résultats tangibles : moins d’incidents, plus de conformité, des audits plus simples, etc.

❌ Erreur n°2 : Mal segmenter son offre et ses clients

Une offre unique ne convient pas à tous vos clients

Proposer la même offre d’antivirus à un cabinet comptable de 5 personnes et à une PME industrielle de 80 collaborateurs n’a pas de sens. Les besoins, les budgets et les attentes sont différents.

Segmenter votre portefeuille client selon des critères simples (taille, secteur, sensibilité à la cybersécurité, niveau de maturité numérique) vous permet d’adapter votre proposition de valeur.

L’importance de la personnalisation dans les services IT

Une segmentation fine permet aussi de créer des offres packagées, avec des niveaux de service (Standard, Premium, Entreprise), des durées d’engagement et des options à forte valeur (monitoring, audit, assistance illimitée).

Cela renforce la perception de valeur, évite les départs et incite au renouvellement automatique.

🔁 Erreur n°3 : Oublier de fidéliser et d’éduquer ses clients

Pas de revenus récurrents sans fidélisation active

Un abonnement ne suffit pas à lui seul. Un client mal accompagné, mal informé, ou qui ne perçoit pas la valeur du service rendu est un client à risque. La fidélisation passe par l’implication : reporting régulier, accès à des tableaux de bord, contact humain, suivis personnalisés.

Mettre en place une stratégie de Customer Success (succès client) est un véritable avantage compétitif.

Former, informer et rassurer pour renforcer l’engagement

Les contenus éducatifs sont un puissant levier de fidélisation. Newsletters, guides, webinaires, FAQ, séminaires de sensibilisation à la cybersécurité renforcent la compétence de vos clients et leur confiance en vous.

Plus ils comprennent ce que vous leur apportez, plus ils seront enclins à rester clients et à accepter vos montées en gamme.

🧐 De l’erreur à l’opportunité : bâtir une stratégie IT rentable et durable

Repenser son modèle économique IT

Les revenus récurrents ne s’improvisent pas. Ils exigent une véritable transformation culturelle et commerciale de votre entreprise. Cela implique de sortir de la logique du devis à la demande, pour entrer dans celle du partenariat durable.

Chaque client doit être vu comme une opportunité à long terme, et non comme un « coup ponctuel ».

S’appuyer sur des outils comme Avast Business pour automatiser et scaler

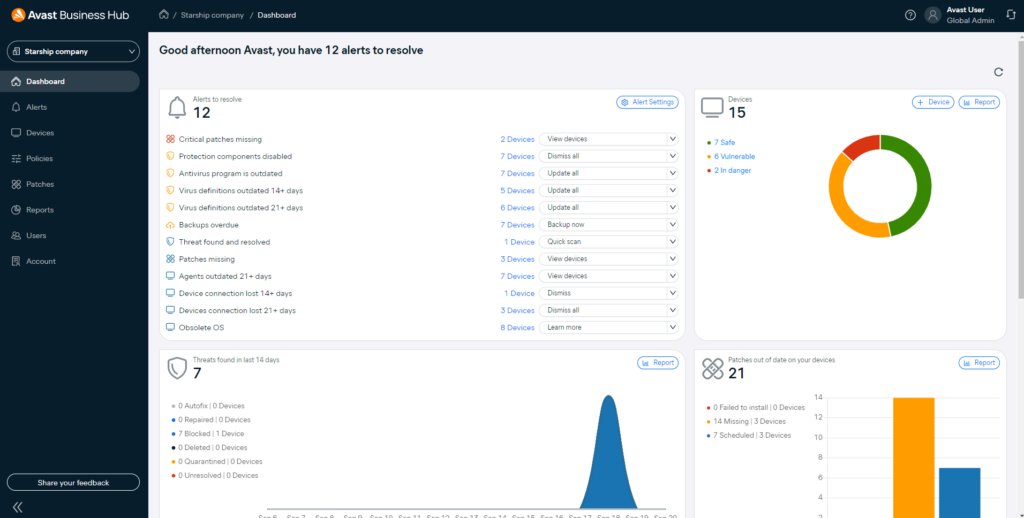

Pour réussir cette transition, il est essentiel de s’appuyer sur des outils adaptés comme Avast Business Hub, qui permet :

- de centraliser la gestion de vos clients et de leurs licences,

- d’automatiser les mises à jour, alertes et rapports,

- de proposer un portail client professionnel,

- de gagner du temps sur l’opérationnel pour vous concentrer sur la relation client.

Avec les bons outils, une offre bien structurée, et une stratégie centrée sur la valeur, vous pouvez transformer votre activité IT en une machine à revenus prévisibles et croissants.

Prochaines étapes :

- Réalisez un audit de votre portefeuille clients.

- Créez une offre d’abonnement claire avec plusieurs niveaux de service.

- Mettez en place une stratégie de contenu pour éduquer et rassurer.

- Testez l’intégration d’Avast Business Hub pour gagner en efficacité.